.png)

2024年6月8日、大手出版社は、運営する複数のウェブサイトに影響を及ぼすサービス障害を検知しました。この障害は他の業務にも広がり、後にBlackSuit ランサムウェアグループによるサイバー攻撃 であることが判明しました。BlackSuitはこの攻撃を行ったと主張し、身代金の要求が満たされない限り、7月1日に盗んだ情報を公開すると脅迫していました。

BlackSuitと呼ばれるランサムウェアのコードは、悪名高いContiグループの後継とされるRoyalランサムウェアと類似しています。これは、潜在的なつながりや開発者の関連を示唆しています。

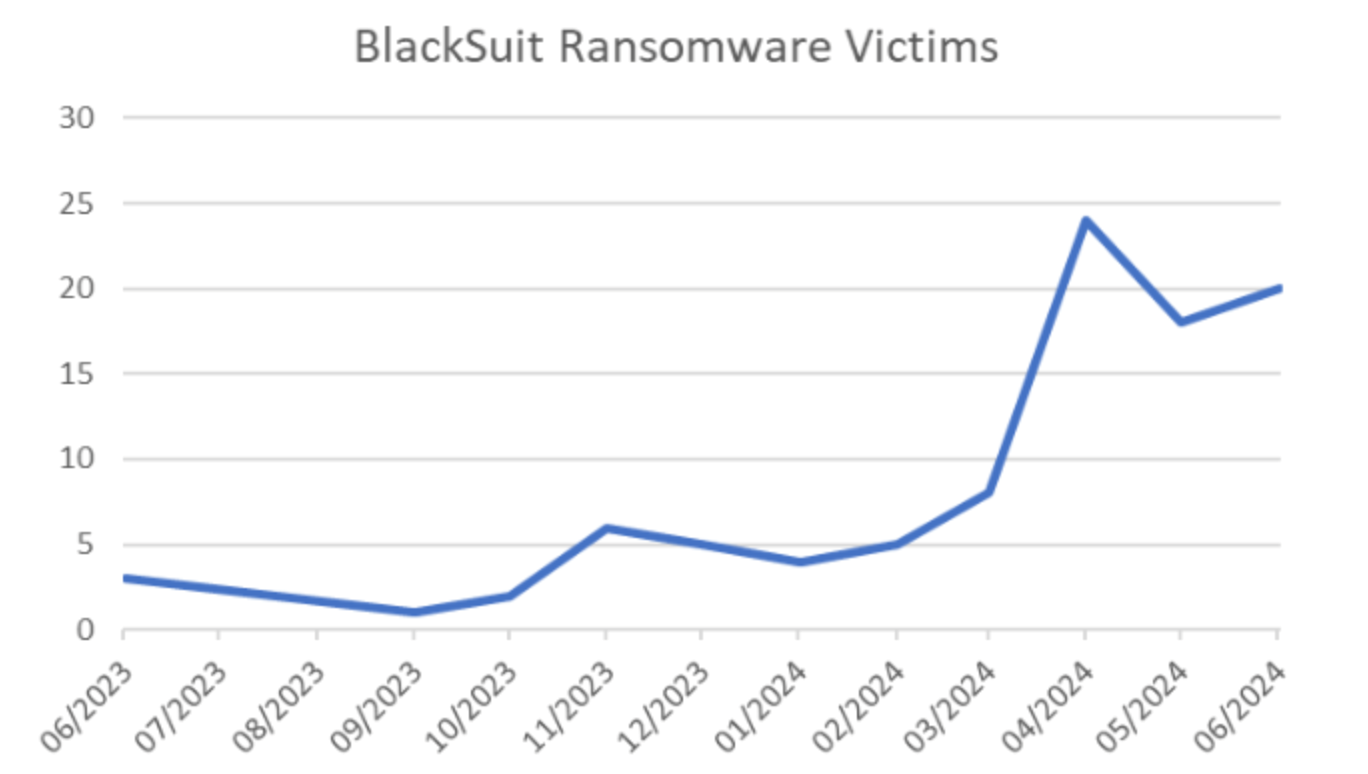

BlackSuitランサムウェアの被害企業数

ディープラーニングを取り入れた次世代型セキュリティ製品『Deep Instinct』を開発するディープインスティンクト株式会社の分析によると、Deep Instinctの8ヶ月前のBrainにより、新しい Blacksuit Windows Ransomware の検体を防ぐことがわかりました。しかし、業界全体では、新しいBlackSuitの検体は初期の検体よりも検知率がはるかに低くなっています。上のグラフで示されているように、この低い検知率は、BlackSuitランサムウェアの被害企業数の急激な増加からも分かります。

BlackSuitが使用している検体は、従来型のセキュリティ製品をすり抜けシステムにうまく侵入できるように設計されています。それでは、詳しく見てみましょう。

最新検体の解析

BlackSuitコードの新しい検体は、主にアンチ解析のために文字列やインポートされたDLLをエンコードするような複雑なレイヤーを追加しています。それらはまた、自動エミュレーションをバイパスするために必須のID引数を追加し、新しい検体をより検知しずらくしています。

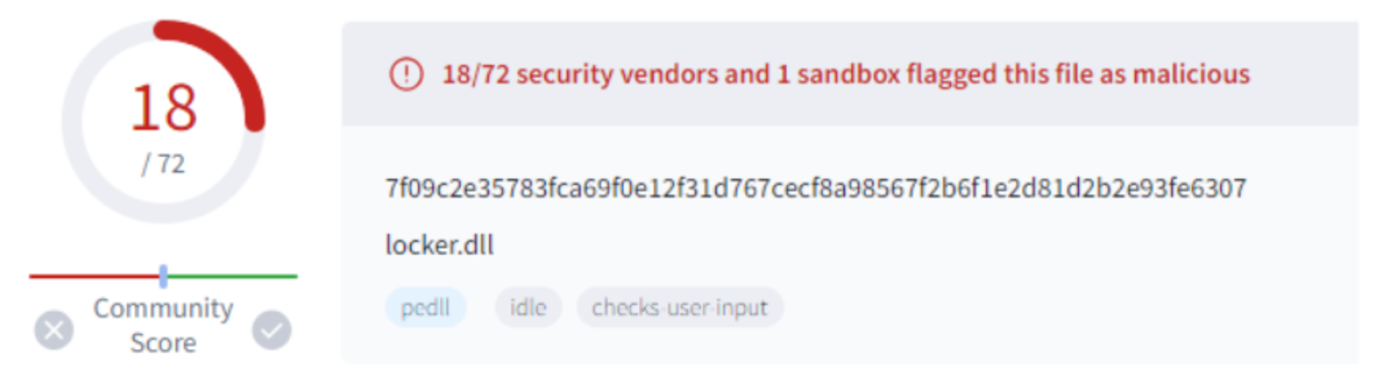

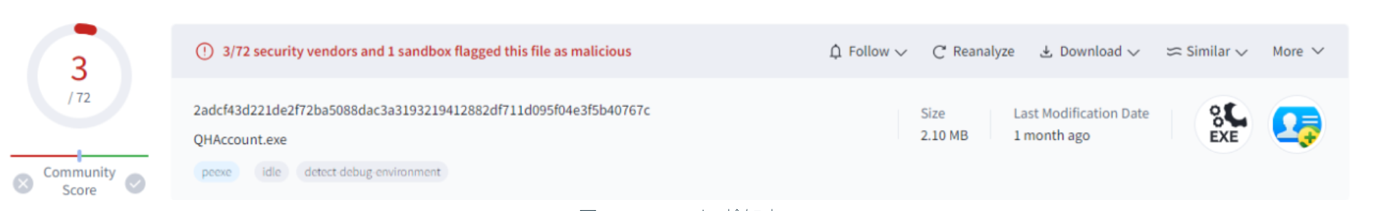

例えば、VirusTotalをみてみると、多くのセキュリティ製品で古いBlacksuit検体の検知率は高いのですが、ここ数カ月の新しい検体については検知率が低くなっています。

新しいBlacksuit検体のアップロード時におけるVirusTotalにおける検知数

これらの新しい手法の中でもよりインパクトのある変更の1つは、攻撃者が偽のウォーターマーク(電子透かし)を含め、ランサムウェアを既知の無料アンチウイルスであるQihoo 360の正当なファイルの一部として成りすましている点です。このマスキングにより、検出は劇的に難しくなり、他社製品による検知率は大きく低下しました。ランサムウェアは正規のアプリケーションの奥深くに隠されており、ランサムウェアとして動作させるには、コマンドラインでトークンを使用して実行するだけでよいのです。

ファイルは署名されておらず、これは本物のQihooアプリケーションではないことを示しています。機能は他の新しい検体と同じで、使用されているミューテックスも同じです。

VirusTotalの検知率

BlackSuitランサムウェアの他の機能

- 秘密の暗号鍵を得るために非対称鍵交換を開始

- 簡単なローカル復元を無効にするため、シャドウコピーを削除:

▶ vssadmin delete shadow /all /quiet - 暗号化

▶ 暗号化されたファイルに.blacksuitを付加 - スキップ:

▶ システムを破壊しないように、実行可能ファイル、ドライバ、インストーラのような様々なファイルタイプをスキップ

▶ 既に暗号化されたファイルと身代金のメモ - 最終的に、BlackSuit のランサムウェアはセーフモードを無効にし、システムをシャットダウンすることができます:

▶ bcdedit /deletevalue {current} セーフブート

▶ shutdown /r /t 0 - 身代金メモを残す: 通常、readme.blacksuit.txtという名前になります。身代金メモのシグネチャ検出を回避するため、コンテンツテキストは暗号化されています。このメモには、身代金交渉のために脅威行為者と連絡するためのリンクが含まれています。

BlackSuitランサムウェアの感染経路

一般的な最初の攻撃ベクトルは、RDP(おそらく盗まれた認証情報を使用)、VPNやファイアウォールの脆弱性、オフィスメールの添付ファイル(マクロ)、Torrentウェブサイト、悪意のある広告、およびさまざまなサードパーティーのトロイの木馬です。

攻撃者は、CobaltStrike、WinRAR、PUTTY、Rclone、Advanced IP Scanner、Mimikatz、GMERなどのツールも使用しています。

攻撃者グループが運営するリーク・ニュースサイト

BlackSuitランサムウェアを広めているグループは、DarkWeb上でニュースとリークサイトを運営しています。

このサイトには、攻撃者による既知の被害者がすべて含まれています。身代金支払いの期限が終了すると、流出したデータが公開されます。

AIを活用した次世代型ウイルス対策ソフト『Deep Instinct』で万全なマルウェア対策を!

Deep Instinctは、ディープラーニングを世界で初めてセキュリティ対策に取り入れた次世代型マルウェア対策ソリューションです。未知の脅威を99%※防御し、多様化する攻撃にも対応。予防ファーストのアプローチでマルウェアを高い精度で予測し、未然に防ぐことができます。

(※Unit221B社調べ)

アイキューブドシステムズはデバイス管理ソフトウェアCLOMO MDMのほか、Deep Instinctも販売しています。

多様化する攻撃に対応したDeep Instinctで万全なマルウェア対策を行いましょう!

2024年9月末までの期間限定で、2024年8月に開催したランサムウェア対策セミナーのアーカイブ動画を視聴いただけます。

.png)

| 設立 | 2001年9月1日 |

|---|---|

| 資本金 | 4億1406万円 |

| 代表者名 | 代表取締役執行役員 CEO 佐々木 勉 |

| 本社所在地 | 福岡本社 |

| 事業内容 | エンタープライズクラウドおよびスマートデバイスを最大限に活用するための技術を開発・保有するソフトウェアプラットフォームプロバイダーです。公共/法人スマートデバイスの導入・活用に必要となる包括的な環境を提供する「CLOMO」を開発・提供しています。 |

| URL | https://www.i3-systems.com/ |

本サイトの掲載情報については、自治体又は企業から提供されているコンテンツを忠実に掲載しております。

提供情報の真実性、合法性、安全性、適切性、有用性について弊社(イシン株式会社)は何ら保証しないことをご了承ください。